Zutrittskontrollsystem in der Cloud

Verbesserung der Sicherheit und des Komforts dank unserer Entwicklung

Ein Technologiepartner, der eine nahtlos integrierte Lösung für Hardware, Software, mobile Anwendungen und Cloud-Services bietet.

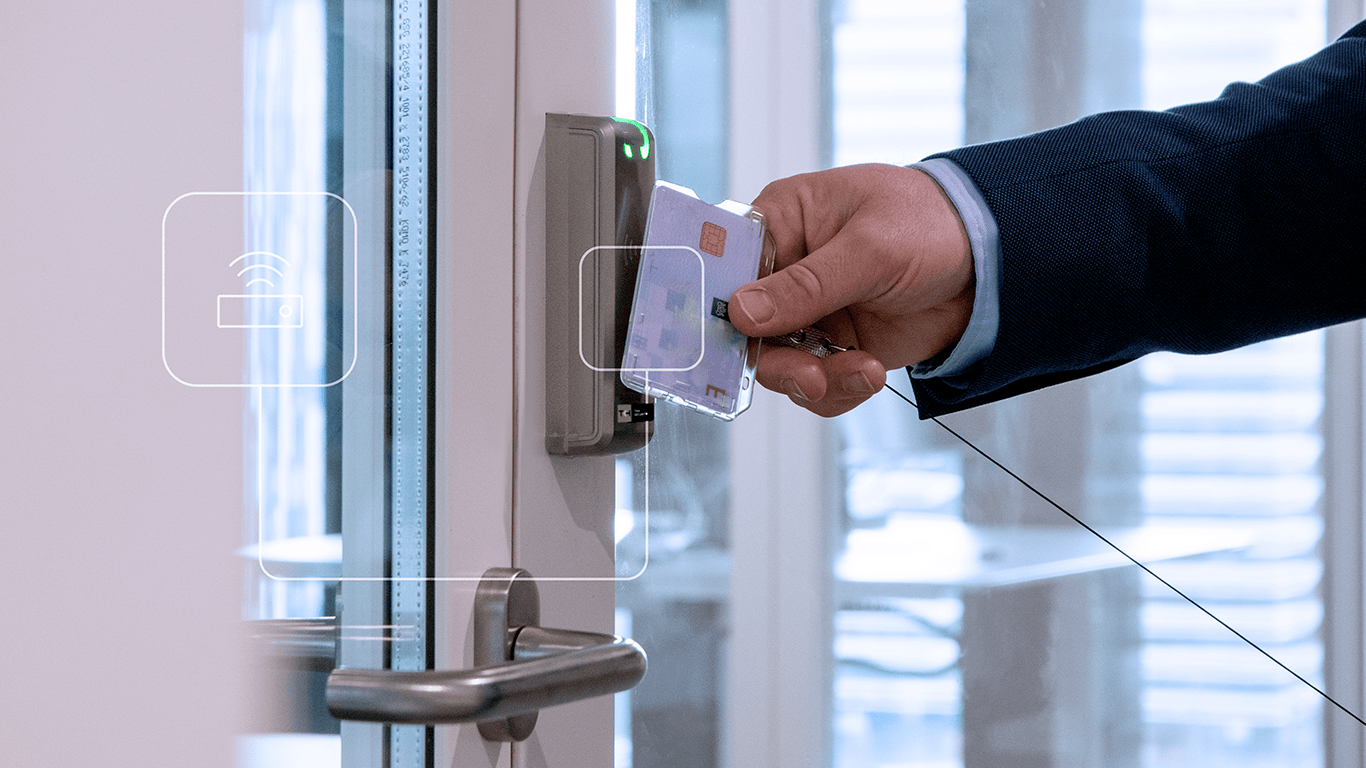

Plug & Play für nahtlose Anbindung.

Von mittelständischen bis hin zu großen Unternehmen können wir eine maßgeschneiderte Lösung für Ihre Geschäftsanforderungen anbieten.

Was wir bieten

SaaS + Server-Wartung

Dank unserer Lösungen sind Sie bestens abgesichert und können sich ganz auf Ihr Geschäft konzentrieren, denn wir kümmern uns um die Wartung und Aktualisierung Ihres Systems.

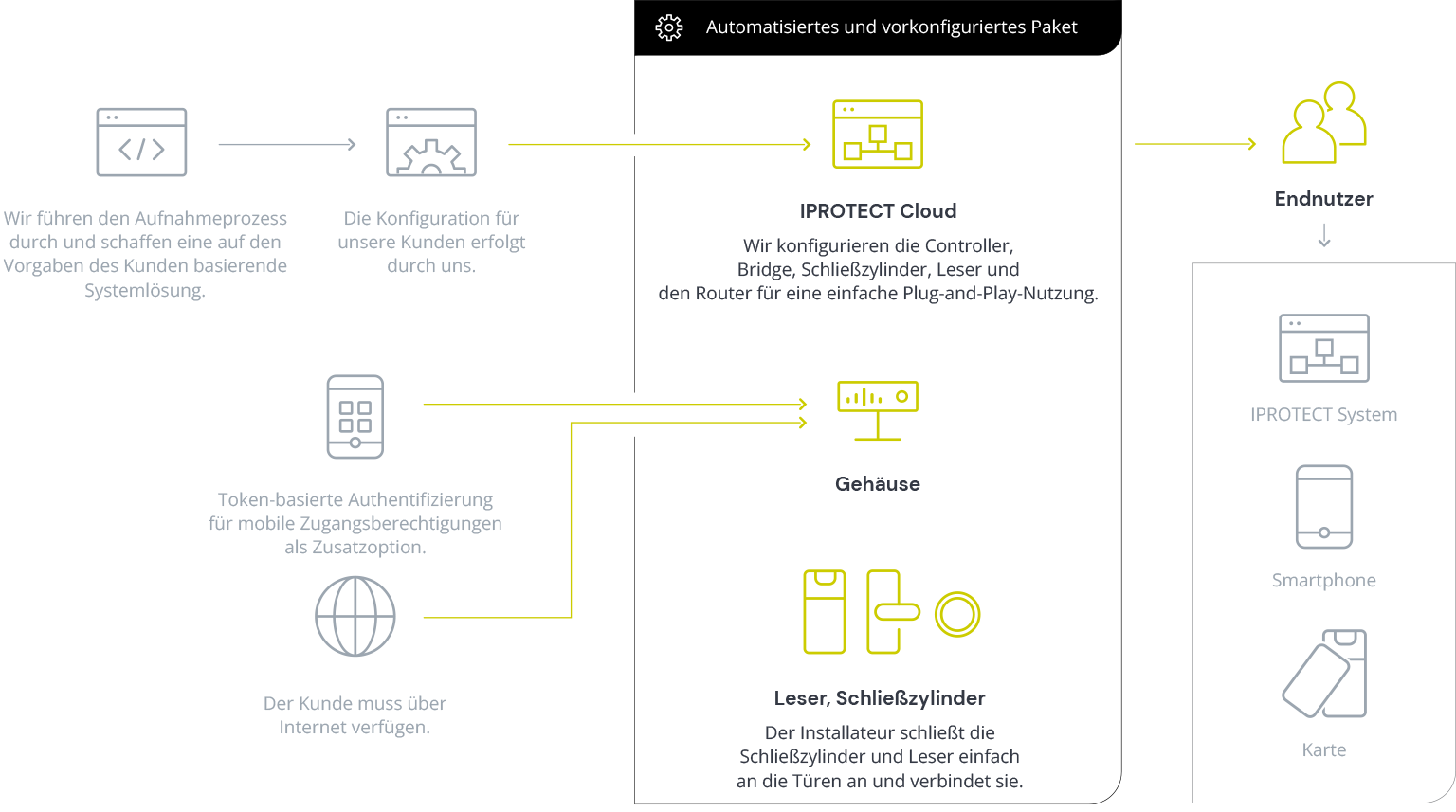

Konfiguration

Auf Grundlage Ihrer Anforderungen bereiten wir einsatzbereite Plug & Play-Systeme vor und unterstützen Sie mit unserem technischen Fachwissen.

Hoher Standard für Sicherheit und Konformität

-

- Die private TKH Security Cloud bietet bessere Kontrolle und höhere Sicherheit.

- Das Rechenzentrum steht in Amsterdam, NL/EU.

- Sie haben Ihr eigenes SOC, bereitgestellt von TKH Security.

Hardware

Unsere Hardware, wie z. B. Lesegeräte und Schlösser, gehen vollständig in Ihr Eigentum über und werden nur einmal gekauft.

Funktionsweise

Wesentliche Vorteile

- Die Benutzer können personalisierte Menüs wählen, die den GDPR-Regeln entsprechen, und können auch Login-Zugriffsrechte basierend auf ihrem Standort erhalten.

- Unser System unterstützt alle Kombinationen von elektrischen Türschlössern, wie Schnelllauftore, Rollgitter, Drehkreuze, und umfasst die Registrierung des Schlosses.

- Es funktioniert unabhängig als einziges System, auch wenn es unterschiedliche Marken von Offline und Online-Beschläge, Zylindern und Kartenlesern verwendet.

- Verwalten und kontrollieren Sie eine große Anzahl von Standorten von einem oder mehreren zentralen Standorten aus (Multi-Site).

- Je nach Bedarf können Sie eine auf Ereignissen basierende Alarmbehandlung einschließlich interaktiver Grundrisse definieren.

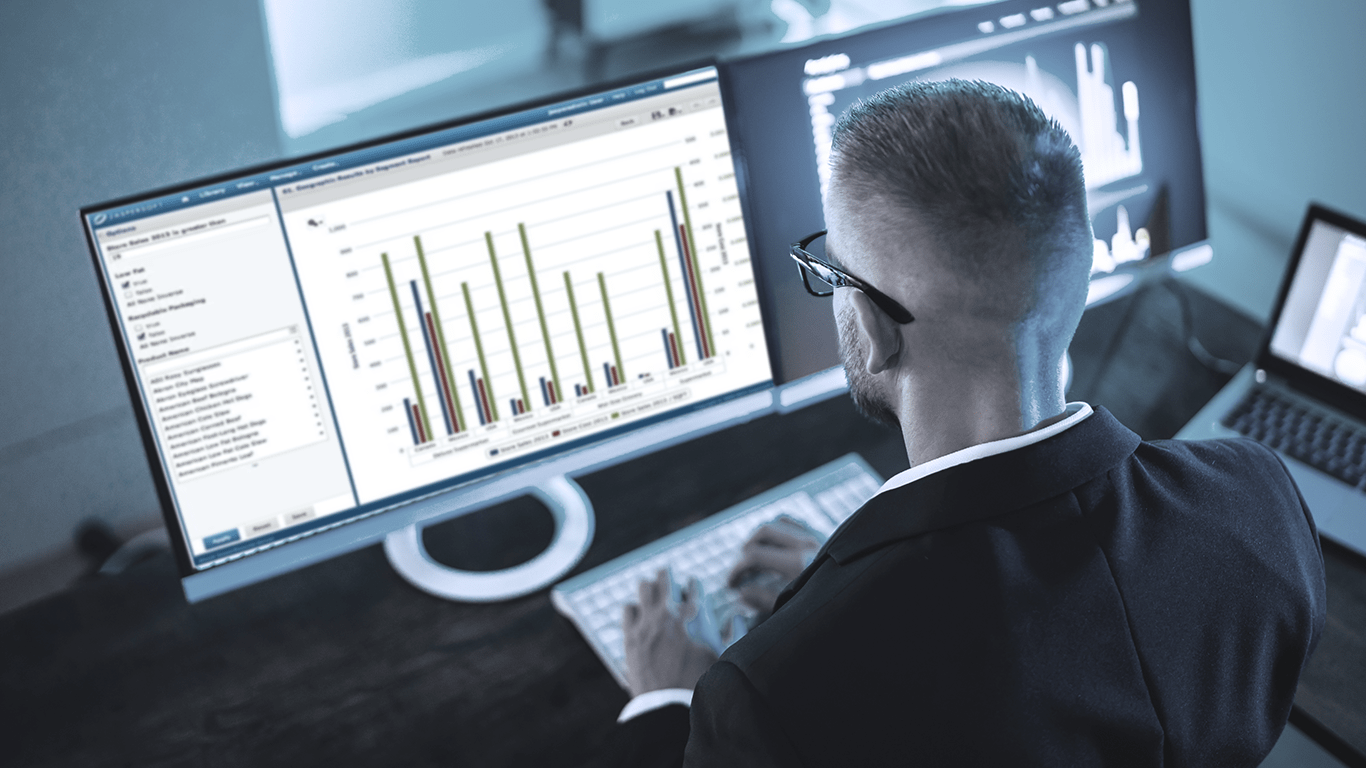

- Passen Sie die Überwachung an Ihre geschäftlichen Anforderungen an, mit automatischen ereignisgesteuerten Layouts, die relevante Informationen sofort hervorheben.

- Mehrsprachige Funktionen innerhalb eines Systems ermöglichen Ihnen eine nahtlose, barrierefreie interne Kommunikation.

- Ende-zu-Ende-Verschlüsselung- Schützen Sie Ihre Daten durch verschlüsselte Kommunikation vor Cyberangriffen.

- Sie haben die Möglichkeit, täglich aktualisierte Sicherheitspatches zu prüfen und zu installieren.

- Verwalten und aktualisieren Sie Ihre Hardware automatisch mit den neuesten Softwareversionen.

- Wir verwenden offene Technologien und Community-Software, um eine durchgängig sichere Umgebung zu schaffen. PEN-geprüft nach der OWASP-Methode.

- Sie haben mehrere Möglichkeiten für Ihr Berichtswesen und Ihre Datenzwecke.

- Sie können eine Vorauswahl an Berichten erstellen, die direkt aus der IPROTECT Cloud ausgeführt werden können, z.B. ein interaktiver Grundriss.

- Erstellen Sie Ihr eigenes Dashboard.

- Vollständig auf die GDPR abgestimmt.

Videos

Wesentliche Funktionen