Système de Contrôle d’Accès Cloud

Augmenter votre sécurité et votre confort, dès la conception

Un partenaire technologique unique, vous offrant une solution intégrée transparente pour le matériel, les logiciels, les applications mobiles et les services Cloud.

Plug & Play pour une adaptation sans faille.

Des installations de taille moyenne à celle d’une entreprise, nous pouvons fournir une solution sur mesure pour répondre aux besoins de votre entreprise.

Ce que nous proposons

SaaS + Maintenance du serveur

En assurant votre sécurité, vous êtes libre de vous concentrer sur votre activité car nous nous chargeons de la maintenance et des mises à jour du système sur une base continue.

Configuration

En fonction de vos besoins, nous préparons des systèmes prêts à l’emploi tout en vous apportant notre expertise technique.

Un niveau élevé de sécurité et de conformité

- Cloud privé TKH Security pour un meilleur contrôle et une sécurité accrue.

- Centre de données à Amsterdam, NL/EU.

- Votre SOC dédié fourni par TKH Security.

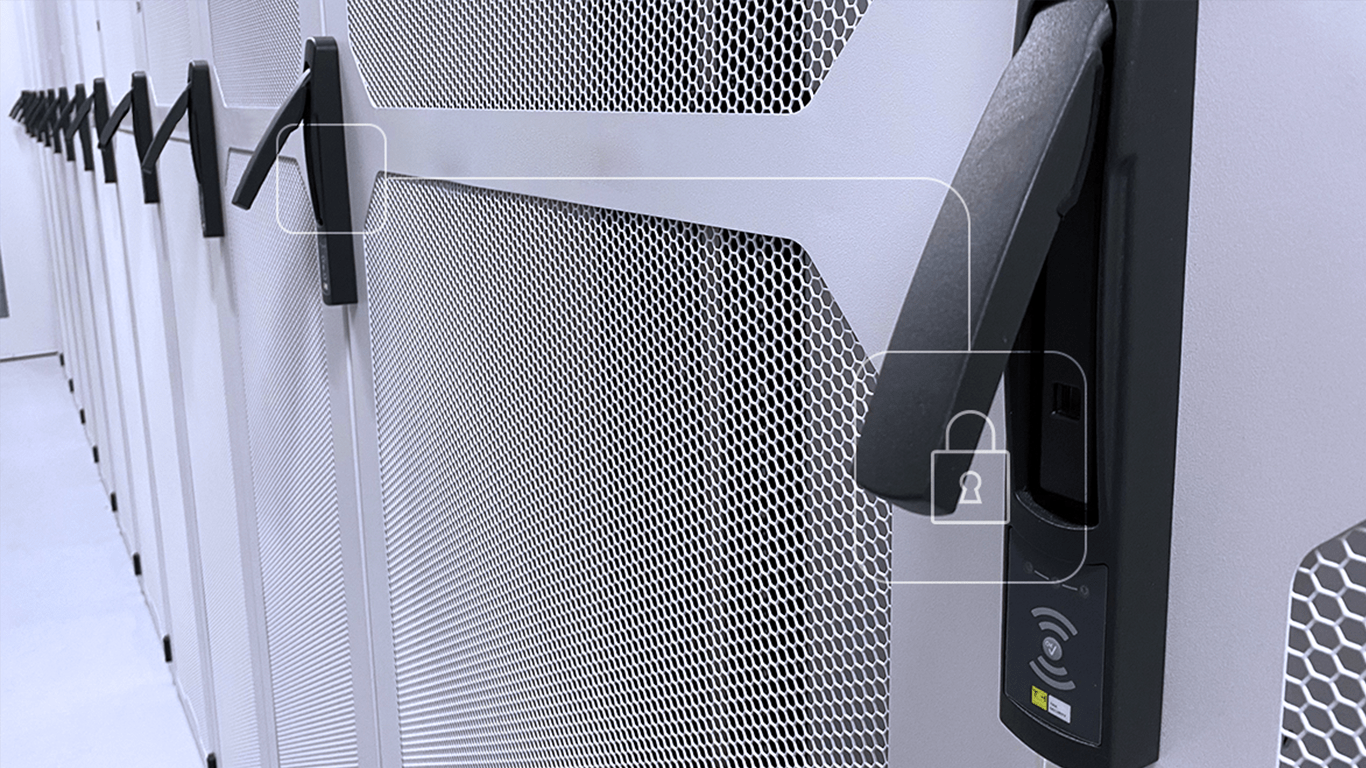

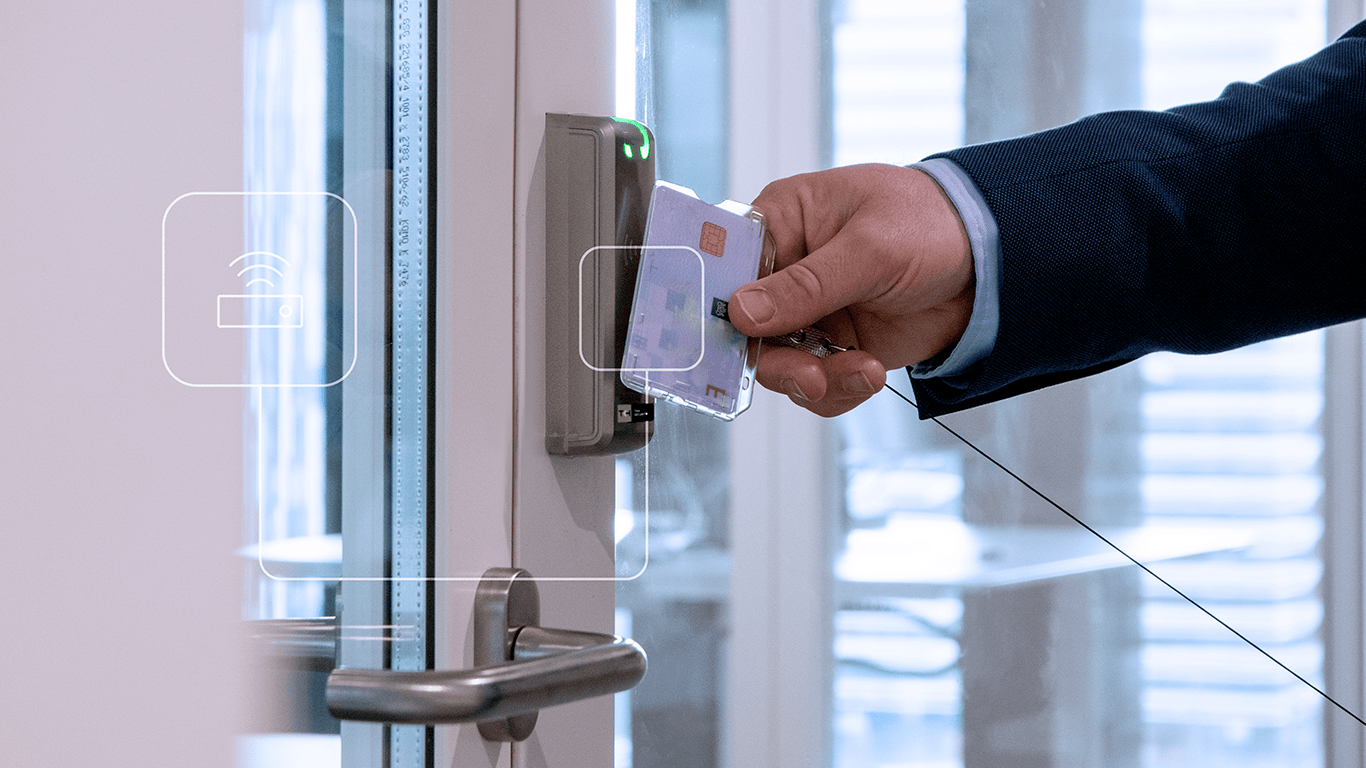

Matériel

En vous donnant la pleine propriété de notre matériel, comme les lecteurs et les serrures, ces produits sont achetés une seule fois.

Comment cela fonctionne

Points Forts

- Les utilisateurs peuvent avoir des menus personnalisés conformes aux règles RGPD et peuvent également obtenir des droits d’accès de connexion en fonction de leur emplacement.

- Notre système prend entièrement en charge toutes les combinaisons de serrures de portes électriques, telles que les portes rapides, les grilles roulantes, les tourniquets, et inclut l’enregistrement de l’état de la serrure.

- Fonctionne indépendamment comme un seul système lors de l’utilisation de plusieurs marques principales de poignées de porte hors ligne et en ligne, de cylindres et de lecteurs de cartes.

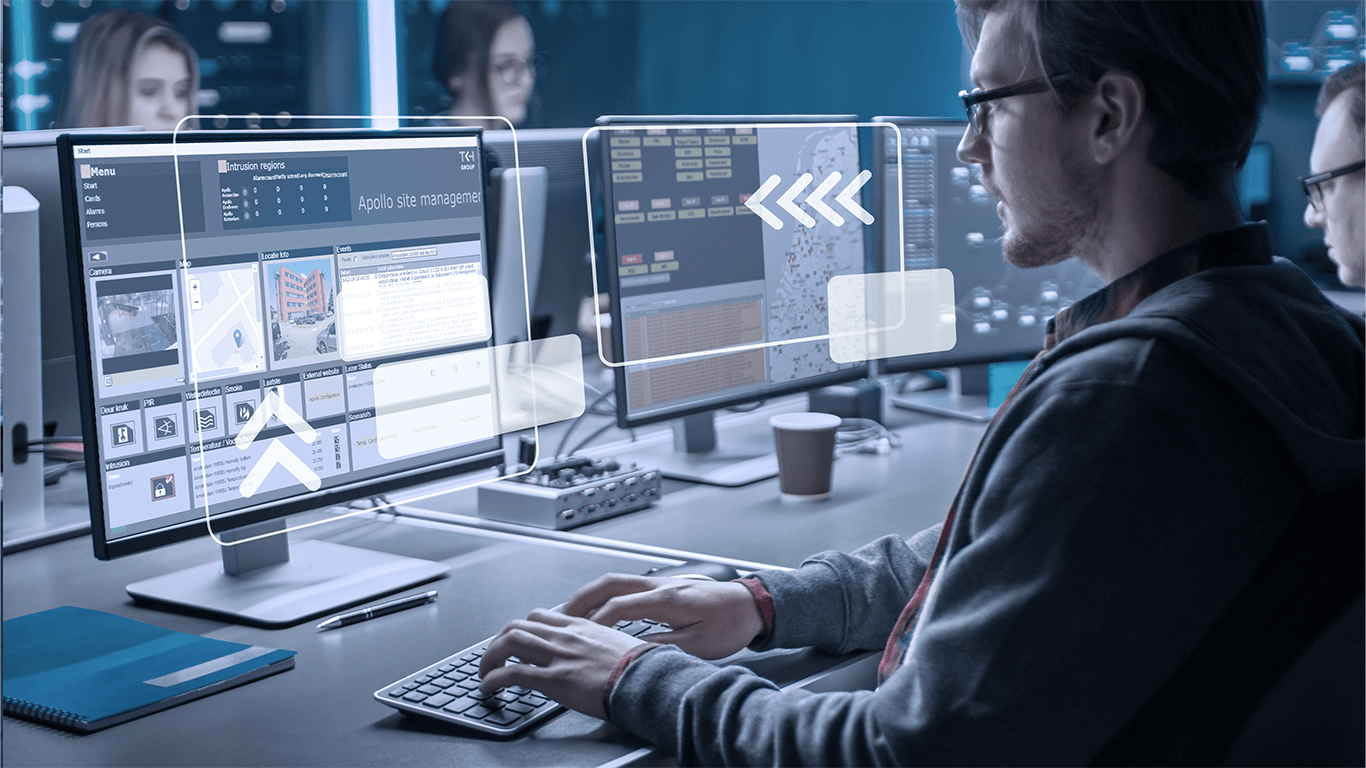

- Gérez et contrôlez un grand nombre de sites à partir d’un ou de plusieurs sites centraux (multi-sites).

- En fonction de vos besoins, vous pouvez définir un traitement des alarmes basé sur les priorités, y compris des plans d’étage interactifs.

- Personnalisez un poste de pilotage en fonction des besoins de votre entreprise, grâce à des mises en page automatiques en fonction des événements, qui mettent instantanément en évidence les informations pertinentes.

- Les capacités multilingues d’un seul système vous permettent de communiquer en interne de manière transparente, sans barrières.

- Sécurité de bout en bout – Protégez vos données contre les cyberattaques grâce à des communications cryptées.

- Possibilité de vérifier et d’installer les correctifs de sécurité mis à jour quotidiennement.

- Gestion et mise à jour automatique de votre matériel avec les dernières versions logicielles.

- Nous utilisons des normes ouvertes et des logiciels communautaires pour fournir un environnement constamment sécurisé. Testé par PEN selon la méthode OWASP.

- Plusieurs possibilités pour vos rapports et vos données.

- Vous pouvez créer un rapport de pré-sélection qui peut être exécuté directement à partir d’IPROTECT AC Cloud (ex : plan d’étage interactif).

- Créez votre propre tableau de bord.

- Entièrement conforme au RGPD.

Vidéos

Fonctionnalités principales